امنیت بیشتر با SSL

فیشینگ چیست؟

رمزنگاری و امضای دیجیتال

آموزش دور زدن رمز ویندوز 7

آموزش شل اسکریپت C99

امضای دیجیتالی

ویروس کامپیوتر

کتاب هانی پات و هانی نت

ایمنسازی ویدئو دیجیتالی؛ تکنیکهای DRM و حفاظت از محتو ...

Securing Digital Video: Techniques for DRM and Content ......

تست پیشرفته نفوذ برای محیطهای بسیار امن

Advanced Penetration Testing for Highly-Secured Environ ...

آموزش حذف کرم آتوران

آموزش حذف کرم آتوران کرم آتوران(Autorun Worm) از جمله بدافزارهایی میباشد که معمولا از طریق فلش وارد سیستم شده و کارهای مخربی از جمله مخفی کردن اطلاعا ...

روشهای محافظت از پسورد - ورژن 2

روشهای محافظت از پسورد - ورژن 2 این کتاب ورژن 2.0 کتاب قبلی بنده می باشد تازه تر و بهتر از ورژن قبلی که در آن روشهای محافظت از پسورد در مقابل حملات پ ...

امنیت بیشتر با SSL

امنیت بیشتر با SSL SSL مخفف کلمه Secure Socket Layer به معنی «لایه اتصال امن» و پروتکلی ( مجموعه ای از قوانین ) جهت برقراری ارتباطات ایمن میان سرویس ...

فیشینگ چیست؟

فیشینگ چیست؟ هر روزه دزدان اینترنتی راه های جدیدی را برای بدست آوردن هویت شخصی افراد و دست یابی به اطلاعات شخصی آنها به کار می برند. یکی از رو شهایی ...

مجله هک و امنیت امپراتور - شماره ...

معرفی مجله هک و امنیت امپراتور - شماره اول فهرست مطالب: مقدمه درباره آموزشی پیرامون SQL injection حملات XSS آموزش باگ Rfi پورت 7 و 13 پورت 25 پورت 8 ...

مجله هک و امنیت امپراطور - شماره ...

مجله هک و امنیت امپراطور - شماره دوم جلد دوم مجله گروه امنیتی امپراطور منتشر شد. در این مجله شما با مباحثی همچون: ۱۰ نکته امنیتی ، Backdoor.Trojan ...

امنیت در شبکه های وای فای - Wi-Fi ...

امنیت در شبکه های وای فای - Wi-Fi Security امروزه امنیت یکی از ضروری ترین مواردی است که در راه اندازی هر شبکه ای باید اعمال گرد. با گسترش شبکه های بی ...

رمزنگاری و امضای دیجیتال

رمزنگاری و امضای دیجیتال امروزه در دنیای دیجیتال حفاظت از اطلاعات رکن اساسی و مهمی در تبادلات پیامها ومبادلات تجاری ایفا مینماید. برای تامین نیازها ...

مجله هک و امنیت گروه امپراطور - ش ...

معرفی مجله هک و امنیت گروه امپراطور - شماره 3 دانلود مجله هک و امنیت گروه امپراطور - شماره 3 عناوین: بالا بردن امنیت با Htaccess آموزش باگ Sql I ...

استفاده از روشهای فازی در بیو متر ...

استفاده از روشهای فازی در بیو متریک اثر انگشت در این پژوهش ابتدا در مورد، ابتدا در مورد اثر انگشت و تاریخچه منطق فازی و همچنین شرح مختصری در مورد است ...

چگونه امنیت خانواده مان را در این ...

چگونه امنیت خانواده مان را در اینترنت حفظ کنیم؟ میلیونها خانواده در سرتاسر دنیا هر روز از اینترنت برای یادگیری، پژوهش، خرید و فروش، استفاده از خدمات ...

مجله هک و امنیت گروه امپراطور - ش ...

معرفی مجله هک و امنیت گروه امپراطور - شماره 4 جلد چهارم مجله گروه امنیتی امپراطور منتشر شد در این جلد از مجله های گروه امپراطور مصاحبه ای با مدیر ای ...

آموزش دور زدن رمز ویندوز 7

آموزش دور زدن رمز ویندوز 7 این احتمال دارد که شما رمز عبور خود را به یاد نیاورید یا در هنگام انتخاب رمز برای ویندوز دقت نکرده باشید و رمز مورد نظر خو ...

مجله هک و امنیت گروه امپراطور - ش ...

معرفی مجله هک و امنیت گروه امپراطور - شماره 5 در این جلد از مجلات گروه امنیتی امپراطور شما را با مطالب زیر آشنا خواهیم کرد. عناوین مجله الکترونیکی ه ...

آموزش شل اسکریپت C99

آموزش شل اسکریپت C99 شل قطعه کدی می باشد که توانایی کنترل کامل سرور را داراست. کنترل هایی از جمله خواندن و نوشتن انواع فایل ها و ایجاد پوشه ها و حذف ...

امضای دیجیتالی

امضای دیجیتالی مطالبی از متن کتاب: مقاله اول- حدود وحوزه استعمال: این قانون در جایی بکار میرود که امضاهای الکترونیکی در محتویات فعالیتهای بازرگانی ...

ویروس کامپیوتر

ویروس کامپیوتر بیش از سه دهه ازساخت اولین ویروس کامپیوتری توسط فرد کوهن می گذرد . شاید درابتدا کوهن هرگزتصورنمی کرد که روزی اختراع اوبه صورت یک فاجعه ...

کتاب هانی پات و هانی نت

هانی پات و هانی نت Honeypot ها یک تکنولوژی تقریبا جدید و شدیداً پویا هستند. همین ماهیت پویا باعث می شود که به راحتی نتوان آنها را تعریف کرد. Honeypot ...

جرمیابی دیجیتال برای دستگاههای ...

Digital Forensics for Handheld ...

کتاب “جرمیابی دیجیتال برای دستگاههای دستی” تمام حوزههای جرمیابی دستگاه موبایل، شامل موضوعاتی از جنبههای قانونی، فنی، دانشگاهی و اجتماعی این رش ...

ایمنسازی ویدئو دیجیتالی؛ تکنیکه ...

Securing Digital Video: Techniq ...

حفاظت از محتوا و مدیریت حقوق دیجیتالی (DRM) رشتهایست که توجه زیادی را دریافت کرده است؛ صاحبان محتوا نیاز به سیستمهایی دارند که از منافع آنها محافظت ...

تست پیشرفته نفوذ برای محیطهای بس ...

Advanced Penetration Testing fo ...

اگرچه کتاب “تست پیشرفته نفوذ برای محیطهای بسیار امن” برای افرادی که یک زمینه قوی از امنیت اطلاعات دارند، درنظر گرفته شده است. اما دستورالعملهای گام ...

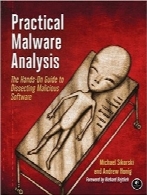

تحلیل کاربردی بدافزار

Practical Malware Analysis

تحلیل بدافزار یک تجارت بزرگ بهشمار میآید چراکه حملههای آنها میتوانند باعث تحمیل هزینههای سنگینی برای یک شرکت شوند. وقتی بدافزاری در استحکامات شما ...

تغییر آب و هوا و امنیت غذایی در ج ...

Climate Change and Food Securit ...

This book addresses an important topic of food security in South Asia with specific reference to climate change. Of the 1 billion food insecure people ...

امنیت اطلاعات و تضمین: کنفرانس بی ...

Information Security and Assura ...

This book constitutes the proceedings of the International Conference on Information Security and Assurance, held in Brno, Czech Republic in August 20 ...

اصول امنیت اطلاعات

Principles of Information Secur ...

ویرایش چهارم کتاب “اصول امنیت اطلاعات” به بررسی رشته امنیت اطلاعات میپردازد و حاوی محتوای بهروز شامل نوآوریهای موجود در زمینه تکنولوژی و متدلوژی می ...